Marriott International lider 500 m record dataovertrædelse

Reklame

Der foregår så meget hver måned i verden af cybersikkerhed, online privatliv og databeskyttelse. Det er svært at følge med!

Vores månedlige sikkerhedsfordøjelse hjælper dig med at holde øje med de vigtigste sikkerheds- og privatlivsnyheder hver måned. Her er hvad der skete i november.

1. Marriott International lider 500 m record dataovertrædelse

Som altid er et af de største bits af sikkerhedsnyheder i slutningen af måneden.

November sluttede med, at Marriott International hotel-gruppe afslørede et enormt dataovertrædelse. Det antages, at op til 500 millioner kundeposter er berørt, da angriberen havde adgang til Marriott International Starwood-divisionsnetværket siden 2014.

Marriott International købte Starwood i 2016 for at oprette den største hotelkæde i verden med over 5.800 ejendomme.

Lækage betyder forskellige ting for forskellige brugere. Oplysningerne for hver bruger indeholder imidlertid en kombination af:

- Navn

- Adresse

- Telefonnummer

- Email adresse

- Pasnummer

- Kontooplysninger

- Fødselsdato

- Køn

- Information om ankomst og afgang

Det måske mest vigtigt er Marriotts åbenbaring, at nogle poster indeholdt krypterede kortoplysninger - men heller ikke kunne udelukke, at de private nøgler også var stjålet.

Det lange og korte af det er dette: Hvis du boede på et hotel i Marriott Starwood, inklusive timeshare-ejendomme, inden den 10. september 2018, kan dine oplysninger muligvis være kompromitteret.

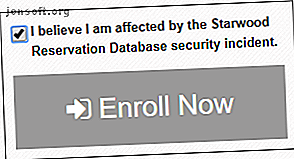

Marriott træffer foranstaltninger for at beskytte potentielt berørte brugere ved at tilbyde et års gratis abonnement på WebWatcher. Amerikanske statsborgere vil også modtage en gratis bedragerikonsultation og refusionsdækning gratis. På det nuværende tidspunkt er der tre tilmeldingssteder:

- Forenede Stater

- Canada

- Det Forenede Kongerige

Ellers kan du tjekke om disse tre enkle måder at beskytte dine data Sådan imødegås brud på data: 3 enkle måder at beskytte dine data Sådan imødegås brud på data: 3 enkle måder at beskytte dine data Dataovertrædelser rammer ikke kun aktiekurser og regeringsafdeling budgetter. Hvad skal du gøre, når der er nyheder om et brud? Læs mere efter et større brud.

2. Event-stream JavaScript-bibliotek, der er injiceret med kryptostjælpende malware

Et JavaScript-bibliotek, der modtager over 2 millioner downloads pr. Uge, blev injiceret med ondsindet kode designet til at stjæle cryptocurrencies.

Event-Stream-depotet, en JavaScript-pakke, der forenkler arbejdet med Node.js-streamingmoduler, viste sig at indeholde skjult kode. Da forskere afskød koden, blev det klart, at dens mål var bitcoin-tyveri.

Analyse antyder, at koden er målrettet mod biblioteker, der er forbundet med Copay bitcoin-tegnebogen til mobil og desktop. Hvis Copay-tegnebogen findes i et system, forsøger den ondsindede kode at stjæle indholdet af tegnebogen. Derefter forsøger den at oprette forbindelse til en malaysisk IP-adresse.

Den ondsindede kode blev uploadet til Event-Stream-depotet, efter at den oprindelige udvikler, Dominic Tarr, overleverede kontrollen med biblioteket til en anden udvikler, right9ctrl.

Right9ctrl uploadet en ny version af biblioteket næsten så snart kontrol blev overleveret, den nye version indeholdt den ondsindede kode, der målrettede Copay-tegnebøger.

Men siden den tid har right9ctrl uploadet en ny ny version af biblioteket - uden nogen ondsindet kode. Den nye upload falder også sammen med, at Copay opdaterer deres mobile og desktop tegnebogspakker for at fjerne brugen af JavaScript-biblioteker, der er målrettet mod den ondsindede kode.

3. Amazon lider dataovertrædelse dage før Black Friday

Bare dage før den største shoppingdag i året (bar Kinas Single's Day, selvfølgelig), blev Amazon udsat for en dataovertrædelse.

”Vi kontakter dig for at fortælle dig, at vores websted uforvarende afslørede dit navn og din e-mail-adresse på grund af en teknisk fejl. Problemet er løst. Dette er ikke et resultat af noget, du har gjort, og der er ikke behov for dig at ændre din adgangskode eller tage nogen anden handling. ”

Det er vanskeligt at måle de nøjagtige detaljer om overtrædelsen, for Amazon siger ikke noget. Imidlertid rapporterede Amazon-brugere i Storbritannien, USA, Sydkorea og Holland alle om at have modtaget en Amazon-e-mail om overtrædelsen, så det var et ret globalt problem.

Brugere kan tage en trøst ved, at det var et Amazon-teknisk problem, der førte til dataforbruget snarere end et angreb på Amazon. Frigivelsen af oplysninger indeholder heller ingen bankoplysninger.

Amazons meddelelse om, at der ikke er behov for berørte brugere til at ændre deres adgangskode, er ganske vist forkert. Hvis du er blevet påvirket af Amazon-dataovertrædelsen, skal du ændre din kontoadgangskode.

4. Selvkrypterende sårbarheder i Samsung og Crucial SSD

Sikkerhedsforskere afslørede flere kritiske sårbarheder i Samsung og Crucial selvkrypterende SSD'er. Forskningsteamet testede tre Crucial SSD'er og fire Samsung SSD'er og fandt kritiske problemer med hver testede model.

Carlo Meijer og Bernard van Gastel, sikkerhedsforskere ved Radboud University i Holland, identificerede sårbarheder [PDF] i drevets implementering af ATA-sikkerhed og TCG Opal, som er to specifikationer til implementering af kryptering på SSD'er, der bruger hardwarebaseret kryptering.

Der er forskellige emner:

- Mangel på kryptografisk binding mellem adgangskode og datakrypteringsnøgle betyder, at en angriber kan låse drev op ved at ændre adgangskodevalueringsprocessen.

- Crucial MX300 har en hovedadgangskode indstillet af producenten - denne adgangskode er en tom streng, f.eks. Der er ikke en.

- Gendannelse af Samsung-datakrypteringsnøgler gennem udnyttelse af SSD-slidnivellering.

Forskrigt oplyste forskerne, at disse sårbarheder meget godt kunne gælde for andre modeller såvel som for forskellige SSD-producenter.

Spekulerer du på, hvordan du beskytter dine drev? Her beskriver du dine data vha. Open source-krypteringsværktøjet, VeraCrypt Sådan krypteres og beskyttes dine data og filer ved hjælp af VeraCrypt Sådan krypteres og beskyttes dine data og filer ved hjælp af VeraCrypt VeraCrypt er et gratis open source-krypteringsværktøj, som du kan bruge at kryptere og beskytte dine værdifulde personlige data i Windows. Læs mere .

5. Apple Pay-malvertiseringskampagne er målrettet mod iPhone-brugere

iPhone-brugere er målet for en igangværende malvertiseringskampagne, der involverer Apple Pay.

Kampagnen forsøger at omdirigere og svindle brugere af deres Apple Pay-legitimationsoplysninger ved hjælp af to phishing-pop-ups, hvor angrebet stammer fra en række premium-aviser og magasiner, når de fås via iOS.

Malware, kendt som PayLeak, leverer intetanende iPhone-brugere, der klikker på den ondsindede annonce til et kinesisk-registreret domæne.

Når brugeren ankommer til domænet, kontrollerer malware en række legitimationsoplysninger, herunder enhedsbevægelse, enhedstypen (Android eller iPhone), og om enhedens browser er Linux x86_64, Win32 eller MacIntel.

Desuden kontrollerer malware enheden for antivirus- eller antimalware-apps.

Hvis de korrekte betingelser er opfyldt, bliver Android-brugere omdirigeret til et phishing-sted, der hævder, at brugeren har vundet et Amazon-gavekort.

Imidlertid modtager iPhone-brugere to pop op-vinduer. Den første er en advarsel om, at iPhone skal opdateres, mens den anden informerer brugeren om, at deres Apple Pay-app også skal opdateres. Den anden alarm deler Apple Pay-kreditkortoplysninger med en ekstern kommando- og kontrolserver.

6. En million børnes tracker-ure sårbare

Mindst en million GPS-aktiverede børne tracker ure sælges til forældre pakket med sårbarheder.

Pen Test Partners 'forskning detaljerede en litany af sikkerhedsspørgsmål med det ekstremt populære MiSafe børns sikkerhedsklokke. De GPS-aktiverede ure er designet til at give en forælder mulighed for at spore deres barns placering på alle tidspunkter.

Sikkerhedsforskerne fandt dog, at enheds-id-numre - og derfor brugerkontoen - kunne fås adgang til.

Adgang til kontoen gjorde det muligt for sikkerhedsteamet at lokalisere barnet, se et foto af barnet, lytte til samtaler mellem barnet og deres forælder eller fjernopkald eller besked barnet selv.

”Vores forskning blev udført på ure mærket 'Misaféer børnevandrer' og ser ud til at påvirke op til 30.000 ure. Vi opdagede dog mindst 53 andre mærker til børne tracker-ure, der er berørt af identiske eller næsten identiske sikkerhedsproblemer. ”

Sårbarheder i smarte enheder rettet mod børn er ikke et nyt emne Nye sager med hackere Målretning af tilsluttet legetøj bevises, at de forbliver usikre Nye sager med hackere Målretning af tilsluttet legetøj bevises, at de forbliver usikre Læs mere. Det forbliver dog foruroligende.

”Så hvordan køber du sikkert smart legetøj til dine børn? Det gør du ikke, ”siger Aaron Zander, IT-ingeniør i Hacker One. ”Men hvis du skal, skal du ikke gå efter de billigste indstillinger og forsøge at minimere kapaciteter som video, Wi-Fi og Bluetooth. Også, hvis du har en enhed, og den har en sikkerhedsfejl, skal du kontakte dine regeringsrepræsentanter, skrive dine regulerende organer, gøre en stank om det, det er den eneste måde, det bliver bedre. ”

November sikkerhedsnyheder Roundup

Disse er seks af de øverste sikkerhedshistorier fra november 2018. Men der skete meget mere; vi har bare ikke plads til at liste det hele i detaljer. Her er fem mere interessante sikkerhedshistorier, der dukkede op i sidste måned:

- Den japanske vicechef for cybersikkerhedsstrategi afslørede, at han aldrig har brugt en computer.

- Nationale stats malware Stuxnet angriber faciliteter og organisationer i Iran (igen).

- Hackere finder udnyttelse af nul dage i iPhone X-, Samsung Galaxy S9- og Xiaomi Mi6-enheder.

- Microsoft lapper en Windows-dages udnyttelse, der bruges i flere angreb fra forskellige hackinggrupper.

- Den avancerede Pegasus-spyware bruges til at målrette efterforskende journalister i Mexico.

En anden virvelvind af cybersikkerhedsnyheder. Cybersikkerhedens verden ændrer sig konstant, og det er en kamp at holde sig ajour med de nyeste brud, malware og privatlivspolitiske problemer.

Derfor afslutter vi de vigtigste og mest interessante nyheder til dig hver måned.

Kom tilbage i begyndelsen af næste måned - begyndelsen på et nyt år, ikke mindre - for din sikkerhedsrunde i december 2018. Næste måned ser også MakeUseOf 2018-året i sikkerhedsrundeup. I mellemtiden kan du tjekke disse fem tip og tricks til sikring af dine smarte enheder 5 tip til sikring af dine smarte enheder og IoT-enheder 5 tip til sikring af dine smarte enheder og IoT-enheder Smart hjemme-hardware er en del af tingenes internet, men hvor sikkert er dit netværk med disse enheder tilsluttet? Læs mere .

Billedkredit: Karlis Dambrans / Flickr

Udforsk mere om: Amazon, Apple Pay, Black Friday, Computersikkerhed, Cryptocurrency, Malvertising, sikkerhedsbrud, Solid State Drive, legetøj.