Advarsel: Android-malware kan tømme din PayPal-konto

Reklame

Det er ikke overraskende, at slutningen af 2018 havde en rimelig andel af cybersecurity-historier. Som altid foregår der så meget i verdenen af online-privatliv, databeskyttelse og cybersikkerhed, at det er vanskelig at holde op med.

Vores månedlige sikkerhedsfordøjelse hjælper dig med at holde øje med de vigtigste sikkerheds- og privatlivsnyheder hver måned. Her er hvad der skete i december 2018!

1. Android Malware stjæler fra PayPal-konti

Midtvejs i december annoncerede sikkerhedseksperter på ESET opdagelsen af en ny Android malware, der stjæler penge direkte fra PayPal-konti - selv med tofaktorautentisering aktiveret 3 risici og ulemper til tofaktorautentisering 3 risici og ulemper til tofaktorautentisering to - Brug af faktorgodkendelse har eksploderet i det sidste årti. Men det er ikke perfekt, og kan vende tilbage til at hjemsøge dig, hvis du ikke er forsigtig. Her er et par overset ulemper. Læs mere .

ESET-sikkerhedsforskere frigav ovennævnte video med detaljer om, hvordan malware fungerer.

Hvad du ser i den video er forskeren, der logger på en testkonto med deres 2FA-kode. Så snart forskeren indtaster deres 2FA-kode, automatiserer kontoen en betaling til en forudkonfigureret konto. I dette tilfælde mislykkedes betalingen, fordi det var en testkonto uden nok midler til at behandle betalingen.

Malware viser sig som en batterioptimeringsapp, kaldet Optimization Android. Tivis af andre batterioptimeringsapps bruger det samme logo såvel som med lignende beskedne navne.

Når den er installeret, anmoder Optimize Android brugeren om at tænde for en ondsindet adgangstjeneste, der er forklædt som "Aktiver statistik." Hvis brugeren aktiverer tjenesten, kontrollerer den ondsindede app målsystemet for den officielle PayPal-app, og hvis den findes, udløser malware en PayPal underretningsalarm, der beder offeret om at åbne appen.

”Når brugeren har åbnet PayPal-appen og logget ind, trænger den ondsindede tilgængelighedstjeneste (hvis tidligere aktiveret af brugeren) ind og efterligner brugerens klik for at sende penge til angriberen's PayPal-adresse.” ESET-forskningsblog uddyber 2FA-unddragelse, også.

”Da malware ikke er afhængig af at stjæle PayPal-loginoplysninger og i stedet venter på, at brugerne logger på den officielle PayPal-app selv, omgår den også PayPal's to-faktor-godkendelse (2FA). Brugere med 2FA aktiverede simpelthen et ekstra trin som del af at logge ind - som de normalt ville - men ender med at være lige så sårbare over for denne trojanske angreb som dem, der ikke bruger 2FA. ”

2. Kinesiske militære hackere overtræder privat EU-diplomatkommunikation

Det amerikanske sikkerhedsudstyr Område 1 detaljerede, hvordan en People's Liberation Army-cyberkampagne har haft adgang til privat EU-kommunikation i flere år.

"I slutningen af november 2018 opdagede Område 1 Sikkerhed, at denne kampagne via phishing med succes fik adgang til computernetværket på Cyperns udenrigsministerium, et kommunikationsnetværk, der bruges af Den Europæiske Union til at lette samarbejdet om udenrigspolitiske anliggender, " Område 1 forklares i et blogindlæg.

”Dette netværk, kaldet COREU, fungerer mellem de 28 EU-lande, Rådet for Den Europæiske Union, Den Europæiske Tjeneste for Eksterne Aktioner og Europa-Kommissionen. Det er et vigtigt instrument i EU-systemet for udenrigspolitisk beslutningstagning. ”

Hacket ser ud til at have været meget grundlæggende. Hackere stjal legitimationsoplysninger fra netværksadministratorer og andre seniormedarbejdere. De brugte legitimationsoplysninger til at få adgang på højt niveau til det netværk, hvor de installerede PlugX-malware, hvilket skabte en vedvarende bagdør til at stjæle information fra.

Efter at have udforsket netværket og flyttet fra maskine til maskine, fandt hackerne den eksterne filserver, der lagrede alle diplomatiske kabler fra COREU-netværket.

New York Times uddyber indholdet af kablerne, herunder EU's bekymringer vedrørende præsident Trump, samt bekymringer i hele Europa omkring Rusland, Kina og Iran.

3. Save the Children Charity Hit af $ 1 m. Scam

Den amerikanske fløj af den britiske velgørenhed, Save the Children, blev svindlet ud af en million dollars gennem et angreb fra Business Email Compromise (BEC).

En hacker kompromitterede en medarbejders e-mail-konto og sendte flere falske fakturaer til andre ansatte. Hackeren lod som om, at der var behov for flere betalinger for et solcellepanelsystem til et sundhedscenter i Pakistan.

Da Save the Children's sikkerhedsteam indså, hvad der foregik, var pengene blevet deponeret på en japansk bankkonto. Takket være deres forsikringspolice fik Save the Children dog alle undtagen $ 112.000.

Desværre er Save the Children langt fra alene om at miste penge gennem en forretningsmail-kompromis.

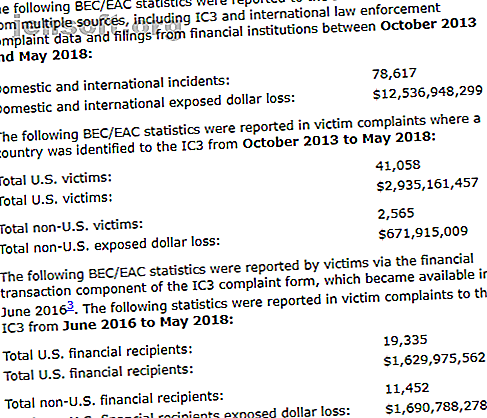

FBI anslår, at virksomheder tabte over 12 milliarder dollars mellem oktober 2013 og maj 2018. Velforening udgør også et modent mål, hvor mange hackere antager, at non-profit vil have grundlæggende eller slap sikkerhedspraksis.

Den britiske regering fandt, at 73 procent af de britiske-baserede velgørenhedsorganisationer med indtægter større end £ 5 millioner var blevet målrettet inden for de sidste 12 måneder. Endelig afslørede sikkerhedsforskere ved Agari fremstillingen af en massiv BEC-fidus, der brugte kommercielle blygenerationstjenester til at identificere 50.000 ledere, der skal målrettes.

Brug for nogle e-mail-sikkerhedshenvisninger? Det gratis MakeUseOf-e-mail-sikkerhedskursus er ved at komme i gang. Tilmeld dig lige her Lanceret: Gratis e-mail-sikkerhedskursus for at sikre din indbakke Lige lanceret: Gratis e-mail-sikkerhedskursus for at sikre din indbakke 7 dage. 7 e-mails. Det er tid til at ændre din e-mail-sikkerhed for evigt. Tilmeld dig og genstart din indbakke. Kursen lanceres i dag. Læs mere !

4. Amazon-kunder lider før jul-phishing-kampagne

Julen er en vanskelig tid for forbrugerne. Der foregår meget. Cyberkriminelle forsøgte at udnytte den forvirring og stress, som mange mennesker føler i opbygningen ved at lancere en massiv ondsindet spam-kampagne centreret omkring Amazon ordrebekræftelses-e-mails.

Forskere for EdgeWave opdagede kampagnen og indså hurtigt, at slutmålet var at narre intetanende Amazon-kunder til at downloade den farlige Emotet-bank-trojan.

Ofre modtager en standardiseret formular til bekræftelse af Amazon ordre, der indeholder et ordrenummer, betalingsoversigt og en estimeret leveringsdato. Disse er alle falske, men spammere stoler på, at mange mennesker bestiller flere pakker fra shoppinggiganten og vil ikke være opmærksomme.

E-mails har dog en forskel. De viser ikke de varer, der sendes. I stedet instruerer svindlerne offeret til at ramme knappen Bestil detaljer . Knappen Ordredetaljer downloader et ondsindet Word-dokument ved navn order_details.doc .

Du kan se forskellene i billedet ovenfor. Bemærk også de forkert tilpassede Amazon-henstillinger og Amazon-konto-links i e-mailen.

Når offeret åbner dokumentet, viser Word brugeren en sikkerhedsadvarsel, der rådgiver om, at "noget aktivt indhold er blevet deaktiveret." Hvis brugeren klikker gennem denne advarsel, udløses en makro, der udfører en PowerShell-kommando. Kommandoen downloader og installerer Emotet Trojan.

Hvis du tror, du har downloadet malware, kan du tjekke MakeUseOf-fjernelse af malware-guide Den komplette guide til fjernelse af malware Den komplette guide til fjernelse af malware Malware findes overalt i disse dage, og at udrydde malware fra dit system er en lang proces, der kræver vejledning. Hvis du tror, at din computer er inficeret, er dette den vejledning, du har brug for. Læs mere for at få tip til, hvordan du begynder at gemme dit system.

5. USA angiver kinesiske hackere

USA har anklaget to kinesiske hackere med stærke bånd til den kinesiske statsstøttede hacking-gruppe, APT10.

Justitsministeriet hævder, at Zhang Shilong og Zhu Hua har stjålet “hundreder af gigabyte” af private data fra mere end 45 regeringsorganisationer og andre vigtige amerikanske virksomheder.

”Fra mindst i eller omkring 2006 til og med i eller omkring 2018 gennemførte medlemmer af APT10-gruppen, herunder Zhu og Zhang, omfattende kampagner med indtrængen i computersystemer over hele verden, ” ifølge DoJ-udgivelsen. ”APT10-gruppen brugte nogle af de samme online faciliteter til at indlede, lette og udføre sine kampagner under sammensværgelsen.”

Parret er også kendt af andre vestlige regeringer. En anden række angreb, der går tilbage til 2014, sætter parret ind i netværk af tjenesteudbydere i 12 forskellige lande.

Dagen efter at Justitsministeriet annoncerede anklagerne offentliggjorde embedsmænd i Australien, Canada, Japan, New Zealand og Storbritannien officielle erklæringer, der formelt beskylder Kina for statsstøttet hacking af regeringsorganer og virksomheder i de respektive lande.

"Disse handlinger fra kinesiske aktører for at målrette intellektuel ejendomsret og følsom forretningsinformation udgør en meget reel trussel mod den økonomiske konkurrenceevne for virksomheder i De Forenede Stater og over hele kloden, " sagde det i en fælles erklæring frigivet af den amerikanske udenrigsminister Michael Pompeo og Sekretær for Homeland Security, Kirstjen Nielsen.

”Vi vil fortsætte med at holde ondsindede aktører ansvarlige for deres opførsel, og i dag tager USA flere handlinger for at demonstrere vores beslutsomhed. Vi opfordrer kraftigt Kina til at overholde sit tilsagn om at handle ansvarligt inden for cyberspace og gentage, at De Forenede Stater vil træffe passende foranstaltninger for at forsvare vores interesser. ”

December sikkerhed Roundup

Disse er fem af de øverste sikkerhedshistorier fra december 2018. Men der skete meget mere; vi har bare ikke plads til at liste det hele i detaljer. Her er fem mere interessante sikkerhedshistorier, der dukkede op i sidste måned:

- Den ekstremt destruktive iransk-forbundne Shamoon-malware dukkede op igen i Saudi-Arabien og UAE.

- Den australske regering gennemførte sin latterlige krypteringslovgivning om bagdør.

- ESET frigiver forskning med 21 nye malware-stammer [PDF] til Linux-operativsystemer.

- Cyberkriminelle postede takke memes på Twitter for at udstede kommandoer til aktiv malware.

- NASA afslører et dataovertrædelse, der fandt sted i oktober 2018; endelige detaljer om de berørte stadig ukendte.

Whew, hvad en ende på året i sikkerhed. Cybersikkerhedens verden udvikler sig konstant. At holde styr på alt er et fuldtidsjob. Derfor afslutter vi de vigtigste og mest interessante nyheder til dig hver måned.

Tjek tilbage i starten af februar for alt, hvad der skete i den første måned af 2019.

Stadig på ferie? Brug lidt tid på at læse om de fem største trusler mod cybersikkerhed, der kommer din vej i 2019 De 5 største cybersecurity-trusler fra 2019 afsløret De 5 største cybersecurity-trusler fra 2019 afsløret Bekymret for online sikkerhed og sikkerhed? Du er måske sikker på, at dine enheder er sikre nu, men hvad med næste år? Læs mere .

Udforsk mere om: Amazon, Anti-Malware, Cyber Warfare, Hacking, PayPal.